Hotelkluisjes vaak onveilig: inbraak is eenvoudig en skimming-gevaar ligt op de loer

G DATA beveiligingsexperts waarschuwen voor gebrek aan beveiliging voor waardevolle spullen

Reisdocumenten, geld, mobiele apparaten, camera’s, sieraden of bedrijfsdocumenten –ongeacht of het om een zakenreis of een privévakantie gaat, reizigers hebben altijd waardevolle spullen bij zich. Om deze spullen veilig te bewaren, bieden hotels meestal een kluisje in de kamer aan. Echter: het kan wel eens heel onverstandig zijn om dit soort kluisjes te gebruiken. Ze blijken na grondig onderzoek van de securityexperts van G DATA, ook zonder veel technische kennis, gemakkelijk te openen. Bovendien kunnen zij zelfs een skimming-gevaar voor creditcards opleveren. G DATA doet de gevaren uit de doeken en geeft tips voor het veilig gebruik van een hotelkluis.

Waardevolle spullen opbergen

Bijna alle hotels kennen het probleem: hotelgasten hebben allerlei waardevolle spullen bij zich, maar vinden het een eng idee om die spullen in de hotelkamer achter te laten. Want hoe betrouwbaar is het personeel dat in het hotel rondloopt en toegang heeft tot kamersleutels? En hoe gemakkelijk is het voor dieven om aan een loper te komen en zich toegang te verschaffen tot hotelkamers? Daarom bieden zij gasten een persoonlijke hotelkluis. Deze kluis bevindt zich meestal in de kledingkast, vlakbij de ingang van de kamer.

De beveiligingsexperts van G DATA vroegen zich af hoe veilig deze kluizen precies zijn. Immers, als ze gemakkelijk te openen zijn, vormen zij een ware goudmijn voor dieven. Die hoeven dan namelijk niet de hele hotelkamer af te zoeken naar waardevolle spullen, want alles van waarde bevindt zich netjes op één plek: de kluis. Een grondig onderzoek van een zeer populair model hotelkluis bevestigde de vermoedens van de beveiligingsexperts: in de meeste gevallen is het zelfs erg riskant om de hotelkluis te gebruiken. Diefstal van de inhoud bleek nog niet eens het enige gevaar: bij sommige kluismodellen bestaat zelfs de mogelijkheid om bankpassen en creditcards te skimmen.

Methode 1: de Master Code

Het onderzoek van G DATA toont aan dat er drie manieren zijn om de meeste gangbare modellen van hotelkluisjes op te maken zonder de juiste code of sleutel. De eenvoudigste is de door de fabrikant ingestelde Master Code in te voeren. Deze is bedoeld om in noodgevallen de kluis te openen en is standaard dezelfde, niet erg moeilijk te raden cijfercombinatie. De bedoeling is dat de hotels bij de ingebruikname van de kluisjes de Master Code vervangen door hun eigen code, maar het onderzoek van G DATA wijst uit, dat dit vaak niet wordt gedaan. Het advies van Ralf Benzmüller, hoofd van het G DATA SecurityLab is dan ook zeer duidelijk richting de hoteliers: “Verander de Master Code van de kluisjes regelmatig en laat in geen geval de standaard fabriekscode erop staan.”

Methode 2: Noodsleutel

Een andere mogelijkheid om de kluis te kraken is met behulp van de noodsleutel. De originele noodsleutel is in het bezit van de hotelmanager. Het noodslot wordt zichtbaar door het verwijderen van het afdekplaatje op de kluis. Dit noodslot kan met een gemanipuleerde loper worden geopend.

Methode 3: Kortsluiting

Bij kortsluiting gaat het mechanisme ervan uit dat de deur van de kluis open staat (terwijl deze dicht is) en vraagt het systeem om de ingave van een nieuwe pincode om de kluis mee af te sluiten en later weer mee te openen. De oorspronkelijk ingegeven code wordt daarmee overschreven. De experts van G DATA ontdekten dat het niet moeilijk is om kortsluiting te maken en vonden daarmee de derde manier om zich ongeoorloofd toegang te verschaffen tot de kluis.

Nog grotere schade door skimming?

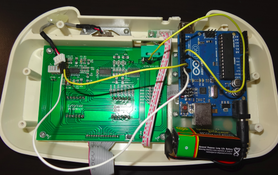

Skimming is het illegaal uitlezen van gegevens van bankpasjes en creditcards. Vaak worden geldautomaten gemanipuleerd om gegevens van de magneetstrip te kunnen stelen. Er zijn hotelkluisjes die met een creditcard worden versleuteld en geopend. De onderzoekers van G DATA hebben ontdekt dat het vrij eenvoudig is om skimmingapparatuur aan de kluisjes toe te voegen. Zo kunnen creditcardgegevens worden verkregen, die voor criminele doeleinden kunnen worden gebruikt. “Wij raden reizigers dan ook ten sterkste af om gebruik te maken van kluisjes die met een creditcard moeten worden geopend,” vertelt Benzmüller.

Meer details over het onderzoek vindt u in het G DATA SecurityBlog.

Tips van de G DATA beveiligingsexperts voor het veilig gebruik van hotelkluisjes:

- Gebruik geen creditcard: Een kluis die met een creditcard werkt, kan zijn uitgerust met skimmingapparatuur, waardoor creditcardgegevens kunnen worden gestolen. Het is dan ook af te raden om deze mogelijkheid te gebruiken.

- Neem zo min mogelijk waardvolle spullen mee: wat u niet meeneemt op reis, kan niet uit uw hotelkamer worden gestolen. Denk daarom vooraf goed na over wat u per se mee moet nemen en wat misschien beter thuis kan achterblijven.

- Beveilig mobiele apparaten tegen datadiefstal: Installeer een anti-diefstalbeveiliging op uw smartphone, tablet en laptop, zodat de dief niet automatisch over alle gegevens op het apparaat beschikt. Bij veel beveiligingsprogramma’s kan het apparaat ook op afstand worden gewist, geblokkeerd of zelfs worden gelokaliseerd. Sla bovendien zoveel mogelijk gevoelige informatie altijd versleuteld op.

- Data veilig stellen: Maak voor vertrek naar uw bestemming een back up van al uw apparaten, zodat u, in het geval van diefstal, niet al uw foto’s, video’s, documenten en andere gegevens definitief kwijt hoeft te zijn.

- Noteer alle blokkeringsnummers: zowel uw SIM-kaart als uw creditcard en bankpas kunt u laten blokkeren bij diefstal. Zorg ervoor dat u de telefoonnummers waarmee u dit kunt regelen in meervoud bij u heeft (en niet alleen in uw portemonnee of de hotelkluis bewaart).

- Scan belangrijke documenten in: Met een kopie van uw paspoort, vliegtickets, verzekeringspapieren en andere belangrijke documenten, kunt u veel gemakkelijker en sneller de noodmaatregelen nemen die nodig zijn in geval van diefstal in het buitenland dan wanneer u met lege handen staat.

- Noteer de gegevens van de ambassade: Als u in het buitenland in de problemen komt, is het soms handig om te kunnen terugvallen op de eigen ambassade. Zorg ervoor dat u het telefoonnummer en adres van de ambassade gereed heeft.

- Doe aangifte: Voor verzekeringsdoeleinden is het noodzakelijk dat de schade die u heeft geleden formeel in vastgelegd in een politieaangifte. Check dan ook niet eerder uit bij het hotel dan dat er aangifte is gedaan van de diefstal.